|

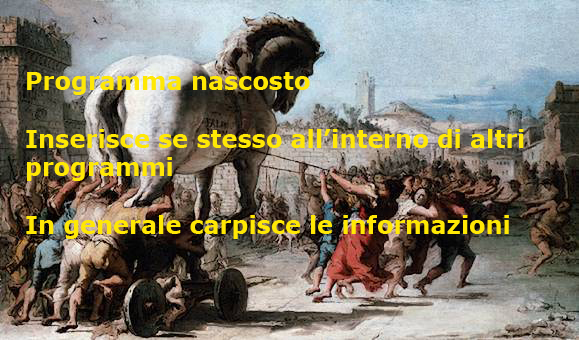

- Cavalli di Troia

Che cos'č un cavallo di Troia, o Trojan? Cosa intendiamo con questo termine, al di lŕ, ovviamente delle riminiscenze storiche.

Giandomenico Tiepolo - The National Gallery, Londra/Corbis

Questi programmi dal nome di mitologica memoria, sono molto insidiosi perchč difficilmente intercettabili. Come il cavallo trasportava gli insidiosi Achei dentro le mura della cittŕ dei troiani ignari, cosě il "troiano" si nasconde all'interno di un applicativo innucuo, per poi arrecare danni, anche irreversibili, all'hard disk. Normalmente, infatti, un cavallo di troia viene inserito o si inserisce in programmi che tradizionalmente adoperiamo. Un trojan [I1] [F1] si nasconde nel nostro software, nei nostri sistemi e in generale carpisce delle informazioni piů o meno sensibili, piů o meno importanti. Un cavallo di troia, č, se volete un concetto vecchio come la storia dei computer, che ha trovato perň una sua esplosione con la diffusione dei PC, negli anni 80 del passato secolo, esplodendo con la connessione in rete dei PC.

Generalmente i cavalli di troia sono composti da due file:

1. il file server, che viene installato nella macchina vittima,

2. il file client, usato dal pirata per inviare istruzioni che il server esegue

I trojan non si diffondono autonomamente come i virus o i worm, quindi richiedono un intervento diretto dell'aggressore per far giungere l'eseguibile maligno alla vittima.

Spesso č la vittima stessa a ricercare e scaricare un trojan sul proprio computer, dato che i cracker amano inserire queste "trappole" ad esempio nei videogiochi piratati, che in genere sono molto richiesti.

3/27

3/27

|