|

-- L'autenticazione

In questa sezione vedremo come si realizza l'autenticazione tramite la crittografia asimmetrica.

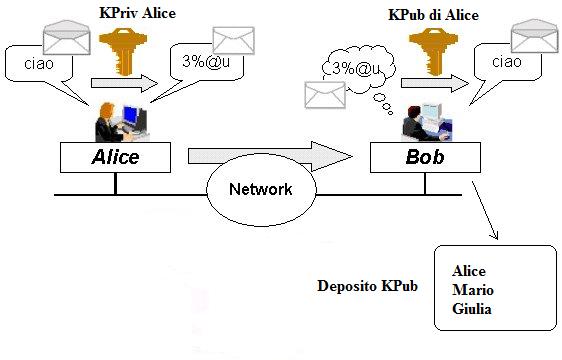

Allora supponete che io voglia essere certo, che chi riceve il mio messaggio sappia che quel messaggio è stato inviato veramente da me e non c'è stato un soggetto terzo che, in qualche modo, l'ha generato a tradimento mettendo la mia firma. L'autenticazione a chiave asimmetrica è la base della cosidetta firma digitale. Come funziona il meccanismo? Allora io prendo il mio segreto, il mio documento, lo metto dentro il mio cofanetto e lo chiudo con la chiave privata. Ovviamente questa chiave privata avendola solo io, solo io posso chiudere il cofanetto. Poi, a questo punto, mando il mio cofanetto in giro. Chi è che può aprire il mio cofanetto? Solo chi ha la mia chiave pubblica. Cioè soltanto chi, in qualche modo, ha ricevuto da me la mia chiave. Allora se io sono un soggetto, per esempio Bob, la quale possiede più di una chiave, la chiave di Alice, la chiave di Mario, la chiave di Giulia e provo ad aprire la serratura del cofanetto che è stato chiuso con la chiave privata di Alice, se metto la chiave pubblica di Mario la serratura non si apre, se metto quella di Giulia non si apre, se metto quella di Alice, poichè era stata chiusa con la chiave privata di Alice, il cofanetto si apre. Allora se Bob riesce ad aprire la serratura con la chiave pubblica di Alice vuol dire che era stata chiusa con la chiave privata di Alice, ma poichè la chiave privata di Alice è proprio solo di Alice e ce l'ha solo Alice, vuol dire che quel cofanetto arriva a tutti gli effetti soltanto da Alice. Ovviamente l'autenticazione è parte (1° parte) del processo di crittografia a chiave asimmetrica.

12/27

12/27

|